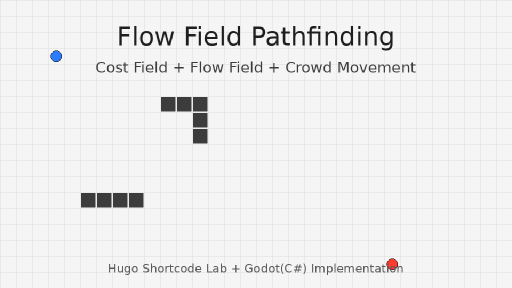

FlowField 流场寻路算法实现

流场寻路算法实现以及思路分享,还有一个小实验室方便大家直观理解

我的所有博客文章

流场寻路算法实现以及思路分享,还有一个小实验室方便大家直观理解

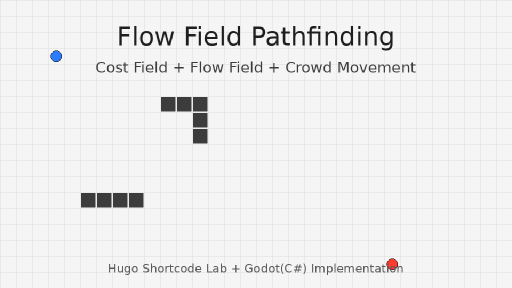

![[Godot] C#基于噪声的简单TileMap地图生成](/posts/37-godot-cs%E5%9F%BA%E4%BA%8E%E5%99%AA%E5%A3%B0%E7%9A%84%E7%AE%80%E5%8D%95tilemap%E5%9C%B0%E5%9B%BE%E7%94%9F%E6%88%90/images/37_2.gif)

使用Perlin噪声算法程序化生成2D地图,自动连通所有区域

![[Godot] 安装与配置](/posts/08-godot-%E5%AE%89%E8%A3%85%E4%B8%8E%E9%85%8D%E7%BD%AE/images/08_1_hu_8878e61b92943ce6.png)

Godot引擎的下载安装、中文配置、项目创建和C#环境配置完整教程

![[Godot] C#人物移动抖动解决方案](/posts/27-godot-cs%E4%BA%BA%E7%89%A9%E7%A7%BB%E5%8A%A8%E6%8A%96%E5%8A%A8%E8%A7%A3%E5%86%B3%E6%96%B9%E6%A1%88/images/27_1_hu_d181375cfa60b16a.png)

解决Godot中角色移动时出现的画面抖动问题,优化相机跟随

![[Godot] C#获取MenuButton节点索引](/posts/32-godot-cs%E8%8E%B7%E5%8F%96menubutton%E8%8A%82%E7%82%B9%E7%B4%A2%E5%BC%95/images/32_3_hu_b46b905e89d7cb3e.png)

解决获取MenuButton弹出菜单选项索引的方法和信号处理

![[Godot] C#简单实现2D节点图生成](/posts/34-godot-cs%E7%AE%80%E5%8D%95%E5%AE%9E%E7%8E%B02d%E8%8A%82%E7%82%B9%E5%9B%BE%E7%94%9F%E6%88%90/images/34_1.gif)

程序化生成2D节点图,实现节点连接和交互式编辑功能 简单...

![[Godot] C#使用Json进行数据结构的保存与加载](/posts/33-godot-cs%E4%BD%BF%E7%94%A8json%E8%BF%9B%E8%A1%8C%E6%95%B0%E6%8D%AE%E7%BB%93%E6%9E%84%E7%9A%84%E4%BF%9D%E5%AD%98%E4%B8%8E%E5%8A%A0%E8%BD%BD/images/0_hu_bcdf88a318d0b677.png)

使用JSON格式保存复杂游戏数据,实现跨平台的数据持久化 res:// 或 user:// 开头的路径,所以,对于我最近的使用...

![[Godot] C#文本设置及代码自动滚动功能](/posts/31-godot-cs%E6%96%87%E6%9C%AC%E8%AE%BE%E7%BD%AE%E5%8F%8A%E4%BB%A3%E7%A0%81%E8%87%AA%E5%8A%A8%E6%BB%9A%E5%8A%A8%E5%8A%9F%E8%83%BD/images/31_7.gif)

实现文本逐字显示和自动滚动效果,适用于对话和剧情系统 ScrollContainer 节点实现滚动功能,并且用代码实现自动滚动 首先,...

![[Godot] C#读取CSV表格创建双层字典实现本地化](/posts/30-godot-cs%E8%AF%BB%E5%8F%96csv%E8%A1%A8%E6%A0%BC%E5%88%9B%E5%BB%BA%E5%8F%8C%E5%B1%82%E5%AD%97%E5%85%B8%E5%AE%9E%E7%8E%B0%E6%9C%AC%E5%9C%B0%E5%8C%96/images/0_hu_4d5e356485667fd8.png)

通过CSV表格实现游戏多语言本地化系统,支持动态语言切换

![[Godot] C#2D平台游戏基础移动和进阶跳跃代码](/posts/28-godot-cs2d%E5%B9%B3%E5%8F%B0%E6%B8%B8%E6%88%8F%E5%9F%BA%E7%A1%80%E7%A7%BB%E5%8A%A8%E5%92%8C%E8%BF%9B%E9%98%B6%E8%B7%B3%E8%B7%83%E4%BB%A3%E7%A0%81/images/28_1.gif)

实现平台跳跃游戏的基础移动、跳跃、土狼时间和跳跃缓冲等进阶功能 alt="" src="htt...

![[Godot] C#简单实现人物俯视视角的控制和动画](/posts/26-godot-cs%E7%AE%80%E5%8D%95%E5%AE%9E%E7%8E%B0%E4%BA%BA%E7%89%A9%E4%BF%AF%E8%A7%86%E8%A7%86%E8%A7%92%E7%9A%84%E6%8E%A7%E5%88%B6%E5%92%8C%E5%8A%A8%E7%94%BB/images/26_1.gif)

实现2D俯视角游戏的8方向移动控制和动画状态切换

![[Godot] Shader实现几种简单的效果](/posts/23-godot-shader%E5%AE%9E%E7%8E%B0%E5%87%A0%E7%A7%8D%E7%AE%80%E5%8D%95%E7%9A%84%E6%95%88%E6%9E%9C/images/23_8.gif)

使用Godot Shader语言实现溶解、扫光、波浪等多种2D视觉特效

![[Godot] 自制LineMap2D插件分享](/posts/20-godot-%E8%87%AA%E5%88%B6linemap2d%E6%8F%92%E4%BB%B6%E5%88%86%E4%BA%AB/images/20_1.gif)

开发Godot的2D线条绘制插件,实现动态线条渲染和编辑功能

![[Godot] C# 两种状态条实现](/posts/06-godot-cs-%E4%B8%A4%E7%A7%8D%E7%8A%B6%E6%80%81%E6%9D%A1%E5%AE%9E%E7%8E%B0/images/06_1.gif)

通过TextureProgressBar和ColorRect两种方式实现游戏中的血条和状态条效果

![[Godot] 制作并发布插件](/posts/13-godot-%E5%88%B6%E4%BD%9C%E5%B9%B6%E5%8F%91%E5%B8%83%E6%8F%92%E4%BB%B6/images/13_1_hu_53e112e66f22d4bd.png)

从零开始创建Godot插件,包括插件结构、功能实现和发布到官方资源库 来打开插件面板,点击右上角创建新插件,然后根据自己的需要填写信息,然后点击创建

![[Godot] C# 实现环绕中心点旋转效果(普通+真实)](/posts/10-godot-cs-%E5%AE%9E%E7%8E%B0%E7%8E%AF%E7%BB%95%E4%B8%AD%E5%BF%83%E7%82%B9%E6%97%8B%E8%BD%AC%E6%95%88%E6%9E%9C%E6%99%AE%E9%80%9A+%E7%9C%9F%E5%AE%9E/images/10_2.gif)

实现2D物体绕中心点旋转,包括简单旋转和带物理效果的真实旋转

![[Godot] C# 使用Resource类实现保存功能](/posts/05-godot-cs-%E4%BD%BF%E7%94%A8resource%E7%B1%BB%E5%AE%9E%E7%8E%B0%E4%BF%9D%E5%AD%98%E5%8A%9F%E8%83%BD/images/05_2.gif)

使用Godot的Resource类和ResourceSaver实现游戏数据的保存与加载

![[CTF] 基金会的秘密](/posts/36-ctf-%E5%9F%BA%E9%87%91%E4%BC%9A%E7%9A%84%E7%A7%98%E5%AF%86/images/36_13_hu_b74813a3c395d2bd.png)

三个房间,我们挨个进去看看 我们看前面两个房间的提示,一个是名,即用户名,一个是咒,即密码,所以我们只需要解开密文即可,第一个房间我们找一个乱码解密,而第二个房间很明显是一个盲文

![[CTF] 布莱切利庄园](/posts/35-ctf-%E5%B8%83%E8%8E%B1%E5%88%87%E5%88%A9%E5%BA%84%E5%9B%AD/images/0_hu_de29804e43803219.png)

密码学挑战题,分析多层加密算法并逆向破解获取flag

![[学习笔记]攻防世界—bad_python](/posts/01-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Cbad-python/images/01_2_hu_d94340ff8a9f09de.png)

使用uncompyle6反编译pyc文件,通过逆向TEA加密算法获取CTF flag

![[学习笔记]攻防世界—crypt](/posts/09-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Ccrypt/images/09_1_hu_b5d630f50802e80c.png)

通过IDA反编译分析base64和凯撒密码的双重加密,逆向获取flag

![[学习笔记]攻防世界-unfinish](/posts/15-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8C-unfinish/images/15_1_hu_c58b29c365e8a6e7.png)

分析未完成的程序逻辑,通过补全缺失部分获取正确的flag

LNJZCTF 2025比赛全题解,涵盖Web、Reverse、Crypto等多个方向

![[学习笔记]Python模拟PHP弱比较](/posts/22-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0python%E6%A8%A1%E6%8B%9Fphp%E5%BC%B1%E6%AF%94%E8%BE%83/images/22_1_hu_a4154fd45e00e4df.png)

用Python实现PHP弱类型比较的行为,理解类型转换漏洞原理 from flask import Flask, request

使用Docker部署GZCTF平台,配置环境并上传CTF题目的完整流程 <span style="color:#fe...

![[学习笔记]攻防世界-bug](/posts/18-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8C-bug/images/18_1_hu_6fb6a397fc2a8165.png)

利用程序的逻辑漏洞,通过调试和内存分析获取隐藏的flag

![[学习笔记]攻防世界—ez_curl](/posts/11-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Cez-curl/images/11_1_hu_31f68b15bdb2de25.png)

利用curl命令的SSRF漏洞,通过file协议读取服务器本地文件获取flag

![[学习笔记]攻防世界—reverse_re3](/posts/14-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Creverse-re3/images/14_1_hu_602b62284406f73c.png)

通过IDA分析字符串拼接逻辑,还原完整的flag字符串

![[学习笔记]攻防世界—easy_web](/posts/12-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Ceasy-web/images/12_1_hu_3b16b423bb7cb59c.png)

分析PHP弱类型比较漏洞,构造特殊payload绕过验证获取flag ,我们可以尝试 SSTI 模版注入

![[学习笔记]攻防世界—ereere](/posts/07-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Cereere/images/07_1_hu_ae22a7f2257beedf.png)

分析二进制文件,通过字符串拼接和异或运算获取flag

![[学习笔记]攻防世界—xxxorrr](/posts/04-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Cxxxorrr/images/04_1_hu_3f54a53cd78346b2.png)

逆向分析异或加密算法,编写解密脚本获取flag

![[学习笔记]攻防世界—toddler_regs](/posts/03-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Ctoddler-regs/images/03_1_hu_cd1bcb5251c2dfba.png)

通过IDA分析汇编代码,找到寄存器中存储的flag值

![[学习笔记]攻防世界—easyre-xctf](/posts/02-%E5%AD%A6%E4%B9%A0%E7%AC%94%E8%AE%B0%E6%94%BB%E9%98%B2%E4%B8%96%E7%95%8Ceasyre-xctf/images/02_1_hu_19cc11ac841f4ef2.png)

使用UPX工具脱壳,在IDA中提取隐藏的flag字符串 var(--darkreader-text-aea8a0,